معرفی Cisco Cognitive Threat Analytics

Cognitive Threat Analytics (CTA)

در حال حاضر هدف هکرها از انجام حملات به جای کسب شهرت، بیشتر انگیزههای سیاسی و اقتصادی میباشد. با توجه به مشوقهای مالی و سیاسی موجود برای حملات موفق، امروزه جرایم اینترنتی پیچیده و مخفیانهتر شدهاند. از طرفی هکرها برای بهره برداری از آسیب پذیریها، مهارت زیادی پیدا کردهاند. اکثراً آنها از تکنیکهای جدید برای پنهان کردن فعالیتهای خود استفاده میکنند. پس در حال حاضر برای مقابله با هکرهای ماهر نیازمند راهکارهای پیشرفته مانند Cisco Cognitive Threat Analytics میباشیم.

طبق تحقیقات تیم Conitive Threat Analytics بیش از 90 درصد هکرها بعد از یک حمله موفق و تثبیت جایگاه خود در سازمان، از ترافیک وب برای ارسال دستورات خط فرمان و کنترل (Command-and-Control) و سرقت اطلاعات حساس استفاده میکنند.

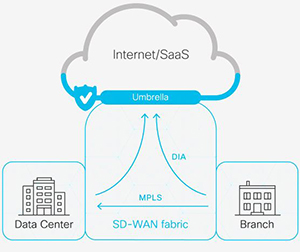

Cognitive Threat Analytics کمک میکند تا به سرعت حملات و تهدیدات پیچیده و مخفیانه را شناسایی و به آنها پاسخ دهیم. این راهکار به صورت کاملا اتوماتیک ترافیکهای مشکوک و مخرب را شناسایی و بررسی میکند. Cognitive Threat Analytics قادر است تهدیدات تایید شده و بالقوه را شناسایی و به ما کمک کند تا با رفع آسیب پذیری و آلودگی، دامنه و میزان آسیب آن را حداقل برسانیم. سرویس ابری Cognitive Threat Analytics اطلاعات تولید شده توسط راهکارهای امنیتی وب را بدون نیاز به هیچگونه سخت افزار و نرم افزار اضافی پردازش میکند. این راهکار بسیار قوی، ساده و موثر میباشد.

ویژگیهای اصلی Cognitive Threat Analytics

Cognitive Threat Analytics به صورت اتوماتیک روزانه حدود 10 بیلیون درخواست را آنالیز میکند. این راهکار فعالیتهای مخربی که سایر کنترلهای امنیتی را دور زدهاند و از ارتباطات وب برای انتقال اطلاعات و دستورات خود استفاده میکنند، به صفر میرساند.

در واقع Cognitive Threat Analytics با استفاده از یادگیری ماشین و مدل سازی آماری، یک مدل پایه رفتاری نرمال ایجاد و با استفاده از آن رفتارهای مشکوک در شبکه را شناسایی میکند.

موتورهای شناسایی و آنالیز CTA

Data Exfiltration

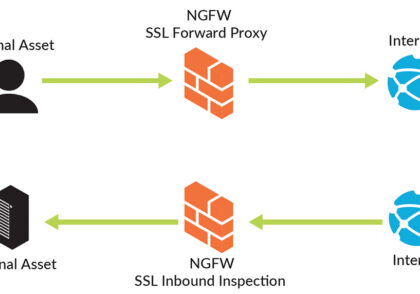

Cognitive Threat Analytics از طریق مدل سازی آماری ترافیک شبکه سازمان قادر است ترافیکهای ناشناس را شناسایی و نشت اطلاعات حساس را تشخیص دهد. CTA میتواند حتی خروج اطلاعات از طریق ترافیکهای رمز شده با پروتکل HTTPS را نیز بدون نیاز به رمزگشایی تشخیص دهد.

Domain generation algorithm

هکرها برای ناشناس نگه داشتن هاستهایی که بدافزارها را منتشر می کنند و برای جلوگیری از مسدود شدن آنها، معمولا از تعداد زیادی نام دامنه برای آنها استفاده میکنند. CTA برای جلوگیری از این کار نام دامنههای مخرب و بی معنی و مبهم را شناسایی و علاوه بر این توالی ارتباطات، محتوای Headerها و صدها ویژگی درخواست HTTP یا HTTPS را نیز آنالیز و بررسی میکند.

Expliot kit

آنالیز و بررسی درخواستهای وب به CTA اجازه میدهد تا آلودگیهای نوع Exploit kit که شامل بازدید یک صفحه آلوده، هدایت درخواستهای وب به یک دامنه میزبان Exploit، دانلود فایلهای ناشناس توسط کاربران، نفوذ موفق و دانلود محتوای مخرب را شناسایی کند.

Tunneling thrugh HTTP and HTTPS requests

هکرها اغلب به دنبال انتقال اطلاعات حساس شامل اطلاعات کاربری از طریق درخواستهای HTTP و HTTPS میباشند. CTA از چندین شاخص شناسایی (Indicators of compromise)، از جمله آمارهای جهانی و امتیازات ناهنجاریهای داخلی برای تمایز بین استفاده درست و نادرست از تکنیک تونلینگ استفاده میکند.

Commnad-and-control (C2) comunication

CTA طیف وسیعی از اطلاعات شامل اطلاعات آماری در سطح اینترنت و امتیازات ناهنجاریهای مربوط به میزبان را با هم ترکیب میکند. ترکیب این اطلاعات داخل الگوریتمهای آماری به ما این اجازه را میدهد تا ارتباطات C2 را از ترافیکهای مجاز و سایر فعالیتهای مخرب تشخیص دهیم. CTA میتواند بدون نیاز به رمزگشایی ارتباطات، دامنه وسیعی از تهدیدات مربوط به ارتباطات C2 را با وجود استفاده آنها از HTTPS یا ترافیک ناشناس یا ترافیک Tor تشخیص دهد.

اطلاعات بصری مربوط به CTA از طریق پرتال وب آن قابل دسترسی میباشد. که از طریق آن میتوانیم موراد زیر را انجام دهیم.

- شدت و دامنه حملات را ارزیابیی کنیم.

- هدف حمله و نحوه کار آن را متوجه شویم.

- اقدام فوری در برابر آن انجام دهیم.

دیدگاهتان را بنویسید